TL;DR: HTTPS ist nicht so unzerbrechlich, wie wir dachten

Für diejenigen, die ihre Tech-News in kleinen Häppchen mögen:

- Rowhammer-Angriffe können physikalische Eigenschaften von DRAM ausnutzen, um Bits zu kippen

- Sogar ECC-Speicher, einst als solide Verteidigung angesehen, kann anfällig sein

- Cloud-Umgebungen sind besonders gefährdet aufgrund gemeinsamer Hardware

- HTTPS-Verschlüsselungsschlüssel können kompromittiert werden, was zu potenziellen Datenlecks führen kann

Jetzt tauchen wir tiefer in dieses digitale Kaninchenloch ein.

Rowhammer 101: Wenn Bits verrückt spielen

Erstmal: Was zum Teufel ist Rowhammer? Nein, es ist nicht Thors weniger beeindruckender Cousin. Es ist eine Hardware-Schwachstelle, die das physikalische Layout von DRAM ausnutzt, um Bit-Kipps in benachbarten Speicherreihen zu verursachen. Einfacher gesagt, es ist, als würde man eine Tür in einem alten Haus wiederholt zuschlagen, bis die Bilderrahmen an den nahegelegenen Wänden herunterfallen.

Hier ist eine schnelle Visualisierung, wie Rowhammer funktioniert:

Normaler DRAM: Rowhammer-Angriff:

[0][0][0][0] [0][1][1][0]

[0][1][0][1] -> [0][1][0][1]

[1][0][1][0] [1][0][1][0]

[0][0][0][1] [0][1][0][1]

Siehst du die gekippten Bits? Da beginnt das Chaos.

ECC-Speicher: Das falsche Sicherheitsgefühl

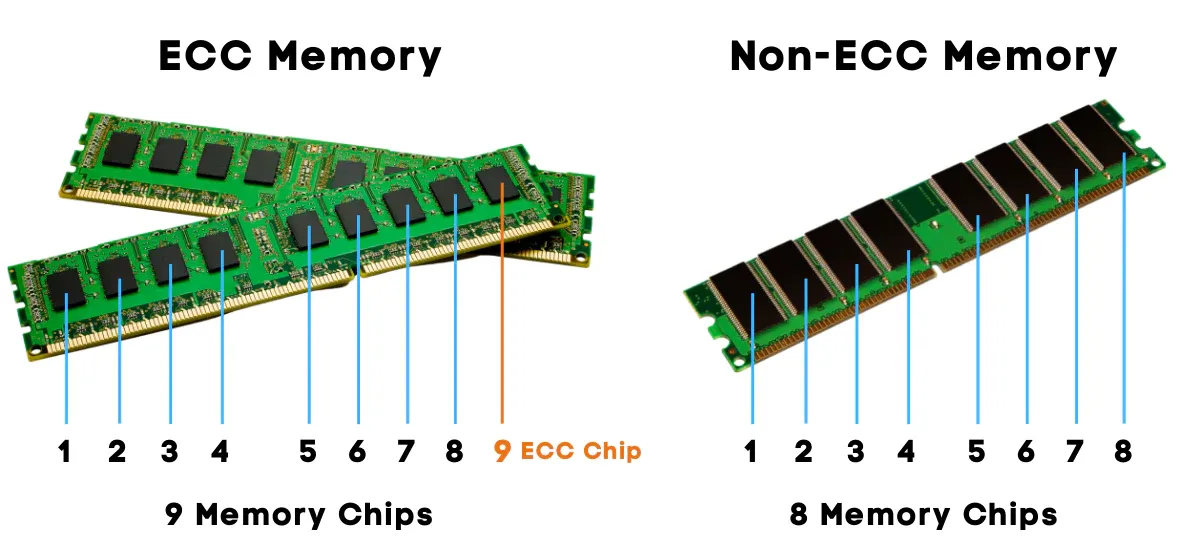

Jetzt denkst du vielleicht: "Aber Moment, schützt ECC (Error-Correcting Code) Speicher nicht dagegen?" Nun, mein Freund, das dachten wir alle. ECC-Speicher sollte der Superheldenumhang für unsere Daten sein, der Einzelbitfehler korrigiert und Doppelbitfehler erkennt. Aber wie sich herausstellt, haben selbst Superhelden ihr Kryptonit.

Jüngste Forschungen haben gezeigt, dass entschlossene Angreifer den ECC-Schutz überwältigen können, indem sie mehrere Bit-Kipps in einem einzigen Speicherwort verursachen. Es ist, als würde man versuchen, ein Whack-a-Mole-Spiel zu spielen, aber die Maulwürfe haben gelernt, in Gruppen aufzutauchen.

Die Cloud: Wo deine Daten mit Fremden vermischt werden

Cloud-Umgebungen fügen dieser ohnehin schon pikanten Situation eine weitere Komplexitätsebene hinzu. In der Cloud teilst du physische Hardware mit wer-weiß-wem. Diese gemütliche Anordnung bedeutet, dass ein Angreifer möglicherweise eine VM auf derselben physischen Maschine wie deine sensiblen Daten mieten und von seiner eigenen kleinen Ecke des Servers aus einen Rowhammer-Angriff starten könnte.

Stell dir das als digitale Version des klassischen "Stepptanz-Nachbarn in der Wohnung über dir" Szenarios vor, nur dass sie statt deinen Schlaf zu ruinieren, möglicherweise deine Verschlüsselung ruinieren.

HTTPS knacken: Wenn Hämmer auf Handshakes treffen

Wie übersetzt sich all dieses Speicher-Geschwafel in das Knacken von HTTPS? Hier wird es wirklich interessant (oder erschreckend, je nach Perspektive).

HTTPS basiert auf Public-Key-Kryptographie, die wiederum auf der Geheimhaltung privater Schlüssel beruht. Diese Schlüssel werden im Speicher gespeichert. Kannst du sehen, wohin das führt?

Ein Angreifer, der Rowhammer verwendet, könnte möglicherweise Bits im Speicher kippen, in dem diese privaten Schlüssel gespeichert sind, und sie schwächen oder vollständig kompromittieren. Sobald die Schlüssel kompromittiert sind, könnte der Angreifer möglicherweise abgefangenen HTTPS-Verkehr entschlüsseln oder sogar sichere Websites imitieren.

Ein praktisches (wenn auch theoretisches) Angriffsszenario

Brechen wir einen hypothetischen Angriff herunter:

- Angreifer mietet eine VM in einer Cloud-Umgebung

- Sie identifizieren den physischen Standort des Speichers ihrer VM

- Mit Rowhammer verursachen sie Bit-Kipps in benachbartem Speicher

- Wenn sie Glück haben (oder hartnäckig sind), treffen sie auf Speicher, der HTTPS-Private-Schlüssel enthält

- Die kompromittierten Schlüssel können dann verwendet werden, um HTTPS-Verschlüsselung zu brechen

Natürlich ist dies eine vereinfachte Version. In Wirklichkeit würde ein solcher Angriff erhebliche Fähigkeiten, Ressourcen und eine gute Portion Glück erfordern. Aber die Tatsache, dass es theoretisch möglich ist, reicht aus, um Sicherheitsforscher nachts wach zu halten.

Verteidigung gegen die dunklen Künste von Rowhammer

Nachdem wir nun dein digitales Sicherheitsgefühl gründlich ruiniert haben, lass uns darüber sprechen, wie man sich gegen diese speicher-manipulierenden Schurken wehren kann.

Für Cloud-Anbieter:

- Verbesserte Speicherisolation: Strengere Speicherisolation zwischen VMs implementieren

- Regelmäßige DRAM-Aktualisierungen: Die Häufigkeit der DRAM-Aktualisierungen erhöhen, um das Zeitfenster für Rowhammer-Angriffe zu verkleinern

- Hardware-Upgrades: Neuere DRAM-Chips mit eingebautem Rowhammer-Schutz verwenden

- Überwachung: Systeme implementieren, um ungewöhnliche Muster des Speicherzugriffs zu erkennen, die auf einen Rowhammer-Angriff hinweisen könnten

Für Entwickler und Systemadministratoren:

- Schlüsselrotation: Verschlüsselungsschlüssel regelmäßig rotieren, um das Zeitfenster der Verwundbarkeit zu begrenzen

- Speicherlayout-Randomisierung: Techniken implementieren, um das Layout sensibler Daten im Speicher zu randomisieren

- Integritätsprüfungen: Regelmäßige Integritätsprüfungen für kritische Datenstrukturen implementieren

- Sandboxing: Sandboxing-Techniken verwenden, um sensible Operationen zu isolieren

Der Weg nach vorn: Unsere digitalen Festungen verstärken

Wie wir gesehen haben, ist die Welt der Cybersicherheit nie statisch. Gerade wenn wir denken, dass wir eine uneinnehmbare Festung gebaut haben, findet jemand einen Weg, die von uns verwendeten Ziegel gegen uns zu wenden. Die Rowhammer-Schwachstelle und ihr Potenzial, HTTPS zu brechen, ist eine eindringliche Erinnerung daran, dass Sicherheit ein kontinuierlicher Prozess ist, kein einmaliger Erfolg.

Aber keine Angst! Dieselben brillanten Köpfe, die diese Schwachstellen entdeckt haben, arbeiten hart daran, Gegenmaßnahmen zu entwickeln. Das Katz-und-Maus-Spiel zwischen Angreifern und Verteidigern geht weiter und treibt die Grenzen sowohl des Hardware-Designs als auch der Software-Sicherheit voran.

Denkanstoß

"Das einzige wirklich sichere System ist eines, das ausgeschaltet, in einen Betonblock gegossen und in einem bleiausgekleideten Raum mit bewaffneten Wachen versiegelt ist."— Gene Spafford

Obwohl Spaffords Zitat etwas extrem erscheinen mag, hebt es einen wichtigen Punkt hervor: Absolute Sicherheit ist ein Mythos. Unser Ziel sollte es sein, Angriffe so schwierig und unpraktisch wie möglich zu machen und sich ständig an neue Bedrohungen anzupassen, sobald sie auftauchen.

Zusammenfassung: Die niemals endende Sicherheits-Seifenoper

Während wir dieses Kapitel unserer Cybersicherheits-Saga abschließen, fassen wir die wichtigsten Punkte zusammen:

- Rowhammer-Angriffe können sogar ECC-Speicher kompromittieren

- Cloud-Umgebungen stellen einzigartige Herausforderungen für die Speichersicherheit dar

- HTTPS-Private-Schlüssel sind potenziell anfällig für diese Angriffe

- Sowohl Hardware- als auch Softwarelösungen sind erforderlich, um die Risiken zu mindern

Die Entdeckung von Rowhammer-Schwachstellen in ECC-Speicher und ihr Potenzial, HTTPS zu brechen, ist ein Beweis für die sich ständig weiterentwickelnde Natur der Cybersicherheit. Es ist ein Bereich, in dem die heutige unzerbrechliche Verschlüsselung die Warnung von morgen sein könnte.

Was soll ein Entwickler in dieser mutigen neuen Welt des Bit-Kipp-Chaos tun? Informiert bleiben, Best Practices umsetzen und vielleicht am wichtigsten, ein gesundes Maß an Paranoia bewahren. Schließlich kann in der Welt der Cybersicherheit ein wenig Paranoia einen langen Weg gehen.

Und denk daran, das nächste Mal, wenn dir jemand sagt, dass HTTPS unzerbrechlich ist, kannst du wissend lächeln und sagen: "Nun, eigentlich..." Sei nur auf ein langes Gespräch und möglicherweise ein oder zwei Diagramme auf einer Serviette vorbereitet.

Bis zum nächsten Mal, halte deine Bits nur dann am Kippen, wenn du es willst!

Weiterführende Lektüre

Für diejenigen, die tiefer in das Kaninchenloch eintauchen möchten:

- RowHammer.js: Ein JavaScript-basierter Rowhammer-Angriff

- Google Project Zero: Ausnutzung des DRAM-Rowhammer-Bugs zur Erlangung von Kernel-Privilegien

- Bits im Speicher kippen, ohne darauf zuzugreifen: Eine experimentelle Studie zu DRAM-Störfehlern

Bleib sicher, bleib neugierig und möge dein Speicher immer fehlerfrei sein!