Was ist das Besondere an Confidential Computing?

Bevor wir ins Detail gehen, schauen wir uns an, warum Confidential Computing in der Tech-Welt so viel Aufmerksamkeit erregt:

- Datenschutz auf höchstem Niveau: Es schützt Ihre Daten nicht nur im Ruhezustand und während der Übertragung, sondern auch während der Verarbeitung

- Vertrauensprobleme gelöst: Ideal für den Umgang mit sensiblen Workloads in gemeinsam genutzten Umgebungen

- Einfache Einhaltung von Vorschriften: Hilft, strenge regulatorische Anforderungen im Finanzwesen, Gesundheitswesen und mehr zu erfüllen

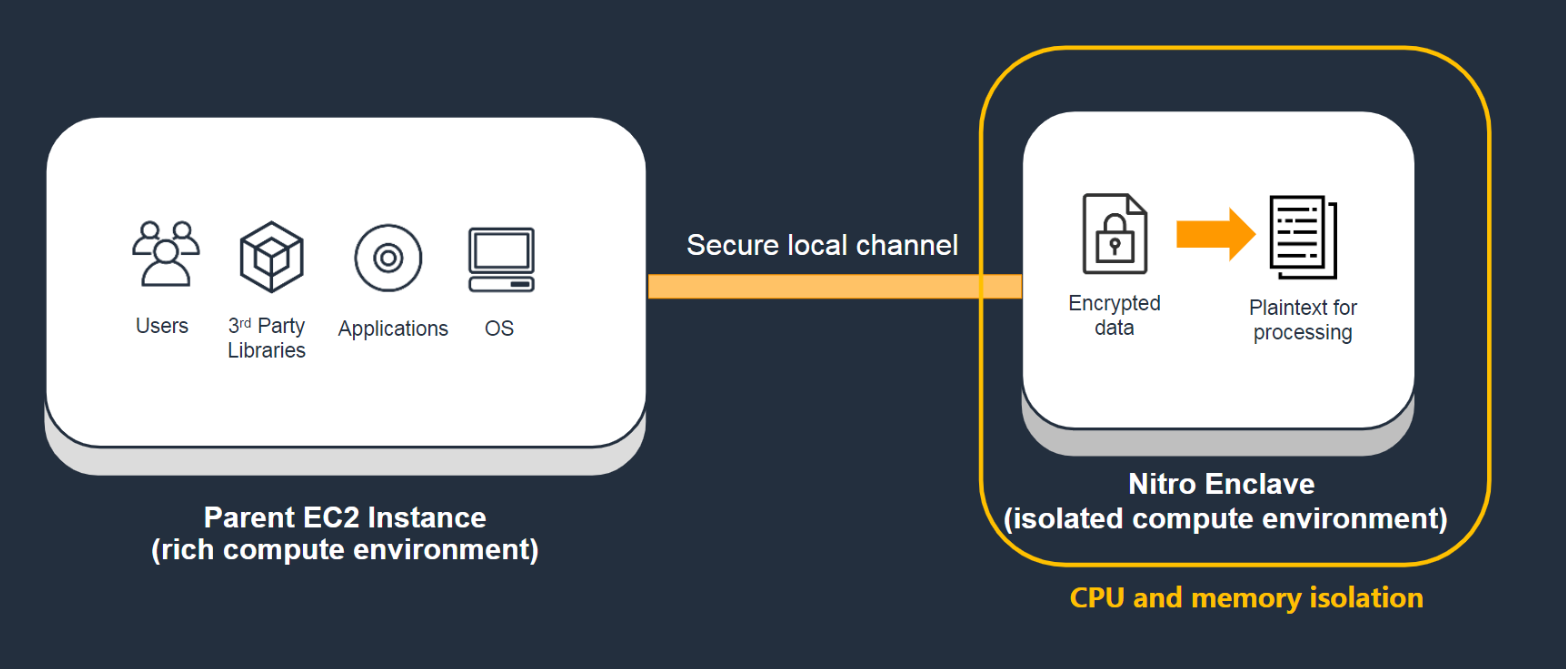

Jetzt kommen die AWS Nitro Enclaves ins Spiel – Amazons Antwort auf die Herausforderung des Confidential Computing. Es ist, als hätte man einen geheimen Raum innerhalb Ihrer bereits sicheren AWS-Instanz. Cool, oder?

Erste Schritte mit AWS Nitro Enclaves

Zuallererst richten wir unseren Spielplatz ein. Sie benötigen:

- Ein AWS-Konto (klar!)

- Eine EC2-Instanz, die Nitro Enclaves unterstützt (nicht alle Helden tragen Umhänge, und nicht alle Instanzen unterstützen Enclaves)

- Die AWS CLI und die Nitro CLI installiert

Wenn Sie das haben, ist es Zeit, unser erstes Enclave zu erstellen. Hier ist ein kurzer Code-Schnipsel, um Ihnen den Einstieg zu erleichtern:

# Erstellen Sie eine Enclave

nitro-cli run-enclave --cpu-count 2 --memory 4096 --eif-path /path/to/your/enclave.eif

# Status überprüfen

nitro-cli describe-enclaves

Erstellen eines sicheren Backends mit Nitro Enclaves

Jetzt, da wir unser geheimes Versteck eingerichtet haben, bauen wir etwas Cooles darin. Wir werden ein einfaches Backend erstellen, das sensible Daten innerhalb der Enclave verarbeitet. Hier ist der Plan:

- Einrichten einer einfachen Flask-App innerhalb der Enclave

- Sichere Schlüsselverwaltung mit AWS KMS implementieren

- Erstellen eines API-Endpunkts zur Datenverarbeitung

- Verwendung von Attestation zur Überprüfung der Integrität unserer Enclave

1. Einrichten von Flask in der Enclave

Zuerst erstellen wir eine minimale Flask-App. Denken Sie daran, dass dieser Code innerhalb der Enclave ausgeführt wird:

from flask import Flask, request, jsonify

import kms_utils # Das erstellen wir später

app = Flask(__name__)

@app.route('/process', methods=['POST'])

def process_data():

data = request.json['data']

# Verarbeiten Sie die Daten hier sicher

result = "Processed: " + data

return jsonify({"result": result})

if __name__ == '__main__':

app.run(host='0.0.0.0', port=5000)

2. Implementierung der sicheren Schlüsselverwaltung

Jetzt fügen wir etwas Würze mit sicherer Schlüsselverwaltung hinzu. Wir verwenden dafür AWS KMS. Erstellen Sie eine Datei namens kms_utils.py:

import boto3

from botocore.config import Config

def get_kms_client():

config = Config(

region_name = 'us-west-2',

retries = {

'max_attempts': 10,

'mode': 'standard'

}

)

return boto3.client('kms', config=config)

def decrypt_data(encrypted_data):

kms = get_kms_client()

response = kms.decrypt(CiphertextBlob=encrypted_data)

return response['Plaintext']

3. Erstellen eines sicheren API-Endpunkts

Ändern wir unsere Flask-App, um diese Schlüsselverwaltung zu nutzen:

from flask import Flask, request, jsonify

import kms_utils

app = Flask(__name__)

@app.route('/process', methods=['POST'])

def process_data():

encrypted_data = request.json['encrypted_data']

decrypted_data = kms_utils.decrypt_data(encrypted_data)

# Verarbeiten Sie die entschlüsselten Daten hier sicher

result = "Processed: " + decrypted_data.decode()

return jsonify({"result": result})

if __name__ == '__main__':

app.run(host='0.0.0.0', port=5000)

4. Implementierung der Attestation

Attestation ist wie ein geheimer Handschlag, der beweist, dass Ihre Enclave legitim ist. Fügen wir es unserer App hinzu:

import base64

import json

from flask import Flask, request, jsonify

import kms_utils

import requests

app = Flask(__name__)

def get_attestation_doc():

response = requests.get('http://169.254.169.254/latest/meta-data/enclave-attestation-document')

return base64.b64encode(response.content).decode()

@app.route('/attest', methods=['GET'])

def attest():

return jsonify({"attestation_doc": get_attestation_doc()})

@app.route('/process', methods=['POST'])

def process_data():

# ... (vorheriger Code)

if __name__ == '__main__':

app.run(host='0.0.0.0', port=5000)

Alles zusammenfügen

Jetzt, da wir alle Teile haben, packen wir das Ganze in eine Enclave Image File (EIF):

# Erstellen Sie das Docker-Image

docker build -t my-secure-backend .

# In EIF umwandeln

nitro-cli build-enclave --docker-uri my-secure-backend:latest --output-file my-secure-backend.eif

# Enclave ausführen

nitro-cli run-enclave --cpu-count 2 --memory 4096 --eif-path my-secure-backend.eif

Die Handlung verdichtet sich: Mögliche Fallstricke

Wie in jedem guten Spionagefilm gibt es immer Hindernisse zu überwinden. Hier sind einige, auf die Sie achten sollten:

- Ressourcenbeschränkungen: Enclaves haben feste Ressourcen. Planen Sie Ihre Workload entsprechend.

- Schwierigkeiten beim Debuggen: Debuggen in Enclaves kann knifflig sein. Robustes Logging ist Ihr Freund.

- Netzwerkbeschränkungen: Enclaves haben eingeschränkten Netzwerkzugang. Entwerfen Sie Ihre Architektur mit diesem Wissen.

Missionsbesprechung: Was wir gelernt haben

Herzlichen Glückwunsch, Agent! Sie haben erfolgreich die Welt des Confidential Computing mit AWS Nitro Enclaves infiltriert. Lassen Sie uns unsere Mission zusammenfassen:

- Wir haben eine sichere Umgebung für die Verarbeitung sensibler Daten eingerichtet

- Sichere Schlüsselverwaltung mit AWS KMS implementiert

- Eine Flask-App erstellt, die innerhalb einer Enclave laufen kann

- Attestation hinzugefügt, um die Integrität unserer Enclave zu beweisen

Denken Sie daran, mit großer Macht kommt große Verantwortung. Nutzen Sie Ihre neu erworbenen Fähigkeiten weise, und mögen Ihre Daten immer vertraulich bleiben!

Weitere Informationen (Wortspiel beabsichtigt)

Möchten Sie tiefer in die Welt des Confidential Computing eintauchen? Schauen Sie sich diese Ressourcen an:

Nun gehen Sie und bauen Sie einige wirklich sichere Sachen! Ihre Mission, sollten Sie sich entscheiden, sie anzunehmen, beginnt jetzt. Dieser Artikel wird sich in 5... 4... 3... selbst zerstören. Nur ein Scherz, er ist in der Cloud, er wird für immer hier sein. Viel Spaß beim Programmieren!